پایگاه خبری راه پرداخت دارای مجوز به شماره ۷۴۵۷۲ از وزارت فرهنگ و ارشاد اسلامی و بخشی از «شبکه عصر تراکنش» است. راه پرداخت فعالیت خود را از دوم اردیبهشتماه ۱۳۹۰ شروع کرده و اکنون پرمخاطبترین رسانه ایران در زمینه فناوریهای مالی، بانکداری و پرداخت و استارتآپهای فینتک است.

کسبوکارهای ایرانی برای حفظ امنیت چه کردهاند؟ / یک خیال راحت برای تراکنش

ماهنامه عصر تراکنش / امنیت در تراکنشهای بانکی و تبدیل شدن آن به یک دغدغه موضوع امروز نیست. تجربههای مختلف را که کنار هم بگذاریم میبینیم کوچکترین غفلت، باعث دردسر شده و این کسبوکارها بودهاند که مجبور شدهاند گلیم خود را به سختی از آب بیرون بکشند.

بحث امنیت از چند منظر قابل بررسی است؛ از مسائل مربوط به تراکنشهای مالی گرفته تا صفحات اجتماعی و وبسایتها. تجربیات در این زمینه نشان میدهد امنیت اگر مورد توجه قرار نگیرد میشود چالش و در بدترین حالت، حتی ممکن است به تعطیلی یک کسبوکار هم بینجامد.

بنابراین موضوعی است که باید بیشتر از سایر جنبهها در راهاندازی یک کسبوکار مورد توجه قرار گیرد. بحث فقط به کسبوکار هم ختم نمیشود، مساله به تازگی در جامعه هم ابعاد وسیعی پیدا کرده و برای بسیاری از افرادی که با مباحث مالی دستوپنجه نرم نمیکنند هم به یک دغدغه تبدیل شده است. در این گزارش سعی کردهایم مواردی را مرور کنیم که کسبوکارها را با مساله جدی در زمینه امنیت مواجه کرده است.

امنیت، دغدغهای به وسعت اجتماع

امنیت تراکنشهای بانکی با توسعه بانکداری و پرداخت الکترونیک، ابعاد گستردهای پیدا کرده است. اگر تا چند سال پیش بحث امنیت مبادلات مالی، صرفا دغدغه مدیران رده بالای بانکها بود امروز با افزایش ضریب نفوذ اینترنت و همچنین تلفن همراه در کشور، این مساله جنبه عمومیتری به خود گرفته است. امنیت، درصد زیادی از افراد جامعه را درگیر خود کرده است؛ کسانی که بخش قابل توجهی از فعالیتهای مالی و بانکی خود را به صورت اینترنتی و یا از طریق اپلیکیشنهایی که به همین منظور طراحی شده انجام میدهند، این دغدغه را به خوبی درک میکنند.

البته حالا دیگر میتوانیم بگوییم موضوع امنیت به واسطه گسترش شبکههای اجتماعی و افزایش ضریب نفوذ اینترنت در بین ایرانیان تا حدودی عمومی شده است. هر از چندگاهی خبر هک شدن اکانت یک بازیگر و یا فوتبالیست معروف در شبکههای اجتماعی داغ میشود، همین موضوع باعث شده که امنیت در بین عموم مردم به مسالهای حائز اهمیت تبدیل شود. بخشی از این مساله هم جنبه غیرتخصصی پیدا میکند و کسانی که حتی چیزی برای از دست دادن هم ندارند، تصور میکنند اگر بگویند مورد حمله هکرها قرار گرفتهاند، نشان از خاص بودن و اهمیت داشتن آنها دارد. بخشی از این موضوع هم به عدم اعتمادی بازمیگردد که ریشه تاریخی در فرهنگ ما دارد و مثال معروف «دیوار موش دارد و موش هم گوش دارد.» یعنی حتی کسانی که اطلاعات خاصی ندارند و افراد خاص و مورد توجهی نبوده و نیستند از این بیاعتمادی رنج میبرند.

[mks_pullquote align=”left” width=”740″ size=”18″ bg_color=”#444444″ txt_color=”#ffffff”]

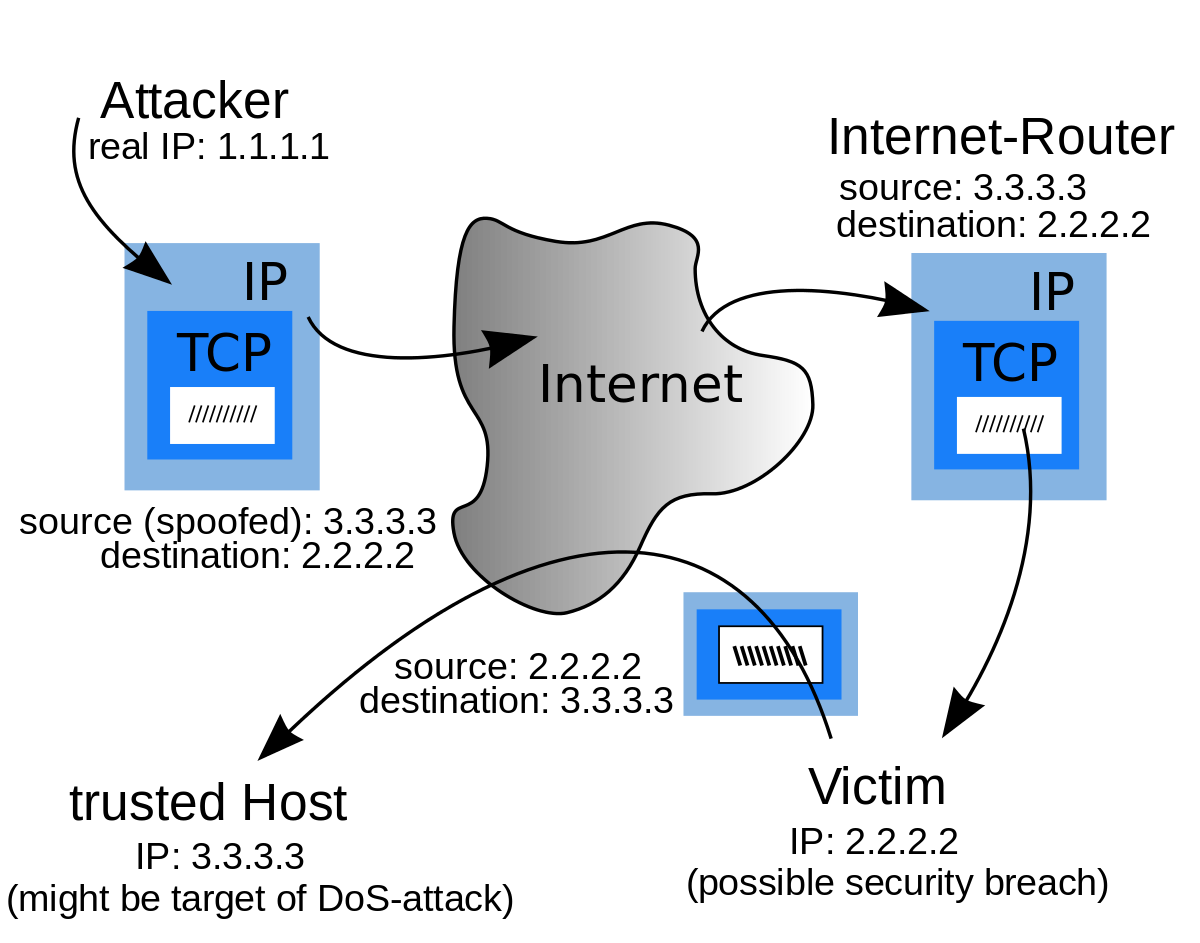

IP Spoofing چیست؟

تکنیکهایی وجود دارد که به هکرها اجازه میدهد که بتوانند خودشان را به جای افراد مجاز جا بزنند و هویت آنها را جعل کنند. یکی از این روشها جعل کردن آدرس IP یا IP Spoofing است. در این روش، هکر به صورت خیلی ساده آدرسی که در درخواست خود به عنوان آدرس مبدا عنوان می کند را با آدرس IP که برای ورود به شبکه مورد نظر و عبور از فایروال مجاز است جایگزین میکند.

[/mks_pullquote]

ممکن است این موضوع به همان دلیلی باشد که این روزها شبکههای اجتماعی جایی شدهاند برای خودنمایی، وگرنه راه انداختن کانالهای تلگرامی، توسط اشخاصی که حرف خاصی برای گفتن ندارند و جمع کردن فالوئر در اینستاگرام توسط کسانی که هنوز تعریف درستی از اینفلوئنسر ندارند، ضرورتی جز خودنمایی نداشته و ندارد.

با تمام این اوصاف باید بر این موضوع تاکید کنیم، هنگامی که پای تراکنشهای مالی و حسابهای بانکی مردم به میان بیاید، مساله جنبه روانشناختی و جامعهشناختی پیدا نمیکند، بلکه بحث اقتصادی به میان میآید و بیشک این نمیتواند مسالهای ساده همانند هک صفحه اینستاگرام باشد.

امنیت در اپلیکیشنهای پرداخت

تقریبا برنامه محبوبی در تلویزیون نیست مگر اینکه یکی از شرکتهای ارائه دهنده خدمات پرداخت یا همان psp ها حمایت مالی آن را بر عهده داشته باشند. رقابت گستردهای که در بین این شرکتها در جذب مشتری به وجود آمده باعث شده که آنها با قرعهکشیها و جوایز وسوسه برانگیز، مشتریان را به استفاده از خدمات خود دعوت کنند.

آپ، تاپ، ۷۲۴، سکه، پات، هفت هشتاد و همراه کارت از جمله معروفترین اپلیکیشنهای پرداختی هستند. به این جمع روبیکا و پیامرسان بله را هم اضافه کنید که در کنار سایر خدمات خود، ارائه دهنده خدمات پرداخت نظیر کارت به کارت، پرداخت قبض، خرید شارژ و… نیز هستند. در این میان کمتر دارنده تلفن همراه هوشمندی را میتوان یافت که حداقل یک یا دو اپلیکشن و یا همراه بانک بر روی گوشی خود نصب نکرده باشد.

[mks_pullquote align=”left” width=”740″ size=”18″ bg_color=”#444444″ txt_color=”#ffffff”]

امنیت سایبری

امنیت رایانهای یا امنیت سایبری Cybersecurity، به حفاظت از سیستمهای اطلاعات در برابر سرقت یا صدمه به سختافزار، نرمافزار و اطلاعات نرمافزاری گفته میشود.

[/mks_pullquote]

از نظر امنیتی این اپلیکیشنها تاکنون مسالهای به این لحاظ نداشتهاند و یا حداقل خبری از مسائل پیش آمده برای آنها منتشر نشده یا درز نکرده است. بنابراین به نظر میرسد موضوع امنیت در اپلیکیشنهای پرداخت تا حد زیادی در این شرکتها از وضعیت مناسبی برخوردار است و توسط تیمهای هک این اپلیکیشنها به خوبی مورد بررسی قرار میگیرد.

امنیت در شرکتهای پرداخت

مرور یک مساله پیش آمده برای شرکتهای پرداخت، خالی از لطف نیست. سال ۱۳۹۱ بود که موضوع انتشار سه میلیون کارت بانکی توسط یکی از کارمندان شرکت انیاک، جنجال زیادی به پا کرد؛ طوریکه پای این مساله به تلویزیون هم کشیده شد و مسئولان بانک مرکزی در آن زمان مجبور شدند به برنامه گفتوگوی ویژه خبری بیایند و به مردم توضیح دهند.

این شرکت از معدود شرکتهای صددرصد خصوصی PSP به شمار میآمد که علاوه بر اینکه مجوز خود را در سال ۸۴ به عنوان شرکت ارائهدهنده خدمات پرداخت از بانک مرکزی دریافت کرده بود به هیچ بانک دولتی و خصوصی نیز وابسته نبود. جالب آنکه این وقایع در حالی رخ داد که این شرکت، زودتر از سایر رقبای خود سعی میکرد خود را برای پیوستن به شاپرک مهیا کند اما درز این اطلاعات مجوز این شرکت را نیز باطل کرد و بانک مرکزی در اولین واکنشهای خود به انتشار این خبر، اعلام کرد همکاری خود را با این شرکت قطع کرده است. پس از این مساله مدیر اداره نظامهای پرداخت بانک مرکزی اعلام کرد که در اعطای مجوزهای جدید به شرکتهای ارائهدهنده خدمات پرداخت، نرمافزارهای امنیتی آنان چندبرابر گذشته چک خواهد شد.

مدیر سابق نرمافزار این شرکت که عامل انتشار اطلاعات بود، دلیل اصلی این مساله را استفاده نکردن از دستگاه سختافزاری HSM میدانست؛ دستگاهی که به وسیله آن میتوان رمز تولید شده را نگهداری کرد و از امنیت بیشتری برخوردار است. البته در یکی از گفتوگوییهایی که میان مدیر نرمافزار و مدیرعامل این شرکت انجام و منتشر شده بود، هنگامی که مدیرعامل در مقابل این پرسش قرار میگیرد که چرا استانداردهای امنیتی را رعایت نکرده است، پاسخ میدهد دیگران نیز این استانداردها را رعایت نکردهاند و بانک مرکزی هم در این خصوص نظارت لازم را انجام نداده است.

صورت مساله را پاک کنید

در اولین اقدام تمام بانکها با ارسال پیامک از مشتریان خود خواستند رمز کارتهای خود را تغییر دهند و حتی حسابهای مشکوکی را که شماره آنها روی اینترنت پخش شده بود مسدود اعلام کردند. در همان زمان نیز بانک مرکزی در اطلاعیهای اعلام کرد که تمام دارندگان کارتهای بانکی رمز خود را برای افزایش سطح ایمنی کارت خود تغییر دهند.

طبق اعلام بانک مرکزی شماره کارتهای منتشرشده روی اینترنت تقریبا یک و نیم تا دو درصد کل کارتهای بانکی را شامل میشد که حدود یکسوم این کارتها نیز مدت اعتبارشان به پایان رسیده بود یا غیرفعال شده بودند.

هر چند این اتفاق در آن مقطع هر طور که بود از احضار رئیس کل بانک مرکزی به مجلس گرفته تا تحت تعقیب قرار گرفتن متهم اصلی توسط اینترپل، حلوفصل شد اما نمیتوان به سادگی از تاثیر روانی آن بر روی مردم و تاثیرات سوئی که این خبر نسبت به بانکداری و پرداخت الکترونیکی در آن برهه زمانی داشت، گذشت؛ این موضوع را صفهای طولانی مردم در برابر خودپردازها برای تغییر رمزشان تایید میکند.

امنیت در استارتآپها

خبر هک شدن استارتآپ زرین پال در مردادماه سال جاری در عرض چند ساعت سر از همه کانالهای خبری و شبکههای اجتماعی در آورد. حول و حوش ساعت ۲۱ جمعه ۱۲ مرداد ۱۳۹۷ خبری در کلیه کانالها و شبکههای اجتماعی بازتاپ پیدا کرد که خبر از هک شدن سایت استارتآپ زرین پال میداد. نکته جالب توجه در این باره، سرعت بازتاب انتشار این خبر در شبکههای اجتماعی بود به گونهای که میتوان این ادعا را مطرح کرد که دستهای پشت پردهای که اقدام به هک کردن زرین پال کرده بودند از توان رسانهای خوبی هم برخوردار بودهاند.

هرچند زرینپال در حال حاضر، یکی از استارتآپهای مطرح فینتک ایران است اما به احتمال زیاد کمتر از پنج درصد از مردم کل کشور با این شرکت آشنا هستند. بنابراین این سرعت انتشار، کمی شبههناک است، چراکه هک وب سایت ساعت ۲۰:۰۸ دقیقه رخ میدهد و ۱۴ دقیقه بعد اولین خبرها از هک شدن سایت زرین پال در شبکههای اجتماعی منتشر میشود.

ماجرای دقیق این هک همان چیزی است که خود این سایت به طور رسمی منتشر کرده است. حدود ساعت ۲۰: ۰۸ روتر Edge شرکت زرینپال که از برند میکروتیک بوده است مورد حمله قرار گرفت و با استفاده از باگی که مدتی قبل نیز توسط مرکز ماهر گزارش شده بود، از طریق تکنیک IP Spoofing ترافیک به خارج از ایران منتقل شده و صفحه Deface به جای سایت زرینپال بارگذاری شده است. در این زمان سایت جعلی که شامل خبر بوده به جای سایت اصلی زرینپال نمایش داده میشد.

با توجه به بررسیهای کارشناسی شده و با توجه به نوع زیرساخت طراحی شده توسط زرین پال، دسترسی نفوذکننده تنها به همین لایه محدود بوده و امکان دسترسی به دادههای مشتریان میسر نشده است. البته با توجه به نوع نفوذ و تجهیزات درگیر، امکان حمله Man In the Middle هم برای نفوذکننده وجود نداشته است.

تصاویر منتشرشده نیز مؤید این موضوع است که سایت Deface بارگذاری شده فاقد SSL بوده و شخص نفوذکننده تنها قادر به انتقال ترافیک به سمت سرور خود بوده است و هیچگونه نفوذی به زیرساخت زرینپال صورت نپذیرفته است.

وظیفه روتر مورد بحث، برقراری Uplink و BGP با دیتاسنتر بوده است و هیچ نوع وظیفهای اعم از برقراری Routing و Vlaning برای لایههای پایینتر نداشته است. توضیح اینکه بر روی روتر مورد بحث تنها دو پورت فعال بوده است که وظیفه برقراری با Uplink بالادستی و فایروال پاییندست موسوم به Access را بر عهده داشته است.

با توجه به اینکه SSL Termination در لایههای پایینتر انجام میشود، کلیه ترافیک عبوری از این روتر بهصورت Encrypted بوده و در این لایه دیتای خامی عبور نمیکند.

کنترل دسترسی به سرورهای دیتابیس در دو لایه پایینتر از روتر Edge صورت پذیرفته و تنها سرورهای واقع در یک Vlan اجازه دسترسی به دیتابیسها را دارند و ادعای دسترسی به دیتابیس با توجه به زیرساخت و نوع تجهیزات درگیر در نفوذ، فاقد اعتبار بوده و به هیچ عنوان امکانپذیر و عملی نیست.

بدیهی است که DBMS ها علاوه بر کنترل ACL خود، دارای نام کاربری و رمز عبور هستند و جهت دسترسی به آن باید از رمز عبور و شیوه احراز هویت آن مطلع بود.

چارت زمانی اقدامات صورت گرفته برای رفع مشکل پیشآمده نشان میدهد که ساعت:۲۰ ۰۸ اختلال در لایه شبکه بیرونی زرینپال کشف و بررسی تیم فنی شروع میشود تا ساعت ۲۲:۲۲ که مشکل به صورت کامل حل و سایت زرینپال به حالت عادی بازگردانده میشود.

میتوان سرعت انتشار خبر هک زرینپال را با خبر هک صفحه اینستاگرام یک بازیگر معروف سینما برابر دانست. اینکه اهداف هکرها و پشت پرده آنها از این اقدام چه بوده است، همچنان در هالهای از ابهام قرار دارد اما میتوان از این موضوع تقریباً مطمئن بود که از قبل برنامهریزی قوی برای آن شده و هکرها بیش از آنکه بخواهند به اطلاعات حساب افراد دسترسی پیدا کنند، بیشتر در پی ضربه زدن به اعتبار زرینپال بودهاند.

به هر حال واکنش زرینپال به این موضوع مناسب بود و تیم فنی این شرکت موفق شدند در عرض دو ساعت و ۲۰ دقیقه با رسیدن به محل دیتاسنتر زرین پال این مشکل را با برداشتن روتر برطرف کنند. بنابراین همانطور که گفتیم ساعت ۲۲:۲۲ دقیقه همان شب وبسایت به حالت عادی بازمیگردد و ماجرا به پایان میرسد.

[mks_pullquote align=”left” width=”740″ size=”18″ bg_color=”#444444″ txt_color=”#ffffff”]

ماژول امنیتی سختافزاری

ماژول امنیتی سختافزاری که به اختصار HSM خوانده میشود، نوعی از پردازنده رمزی امنی است که مدیریت کلیدهای دیجیتال و شتاب پردازندههای رمزنگاری را از لحاظ خریدهای دیجیتال / ثانویه به منظور تأمین قوی اعتبار برای دسترسی به کلیدهای حیاتی برای برنامههای کاربردی سرور هدف قرار داده است. آنها دستگاههای فیزیکی هستند که به طور مرسوم در قالب یک کارت پلاگین یا دستگاههای امنیتی تیسیپی / آیپی خارجی آمده و میتواند مستقیماً به سرور یا کامپیوتر هدف کلی متصل شده باشد.

[/mks_pullquote]

برخی از کارشناسان اعتقاد داشتند که اطلاعیه زرینپال یک ایراد داشته و کسی که توانسته ترافیک را به هر جایی منتقل کند میتوانسته دیتا را هم شنود کند اما به نظر میآید بین شنود و لطمه زدن به اعتبار زرین پال، گزینه دوم را انتخاب کرده است. البته صفحهای که پس از هک، برروی صفحه زرین پال قرار گرفته هم تا حدودی موید این موضوع است. این مساله نشان میدهد که اگر استارتآپها و در حوزهای بزرگتر، بانکها و شرکتهای پرداخت به مساله امنیت بی تفاوت باشند، این موضوع میتواند به قیمت ضربه زدن به اعتبار خود و همچنین سایر فعالان این حوزه تمام شود.

هشدار مرکز ماهر به زرین پال

مسالهای که برای زرین پال به وجود آمد در حالی رخ داد که پیش از آن مرکز ماهر در تاریخ هشتم مردادماه در اطلاعیهای تحت عنوان «هشدار فوری مرکز ماهر درخصوص آلودگی تعداد زیادی از روترهای میکروتیک در کشور» منتشر کره بود. در این اطلاعیه آمده بود: «متاسفانه علیرغم هشدار پیشین این مرکز در اوایل اردیبهشت ماه درخصوص آسیبپذیری گستردهی روترهای میکروتیک در سطح شبکه کشور، بسیاری از کاربران و مدیران این تجهیزات هنوز نسبت به بروزرسانی و رفع آسیبپذیری این تجهیزات اقدام نکردهاند.

[mks_pullquote align=”left” width=”740″ size=”18″ bg_color=”#444444″ txt_color=”#ffffff”]

اهداف مرکز ماهر چیست؟

با توجه به اهمیت پاسخگویی به رخدادهای فضای تبادل اطلاعات و ایجاد مراکز پاسخگویی به حوادث فضای مجازی که در اکثر کشورها تحت عنوان مراکز CERT انجام شده است، مرکز ماهر به عنوان CERT ملی ایران در سال ۸۷ ایجاد و در سطح ملی فعالیت گستردهای را برای پیشگیری و مقابله با حوادث فضای تبادل اطلاعات بر عهده دارد.

[/mks_pullquote]

در این رابطه، رصد شبکه کشور در روزهای اخیر نشاندهنده حملات گسترده به پورت ۲۳ (telnet) از مبدا روترهای میکروتیک آسیبپذیر آلوده شده در سطح کشور است. آلودگی این روترها عمدتا از طریق آسیبپذیری اشاره شده اخیر (آسیبپذیری پورت ۸۲۹۱ مربوط به سرویس winbox صورت گرفته است. فهرست آدرسهای IP روترهای آلوده در ساعات آتی در سامانه تعاملی مرکز ماهر در دسترس اعضا خواهد بود. مدیران شبکه عضو سامانه میتوانند ضمن مراجعه به سامانه تعاملی از آلودگی روترهای کاربران خود مطلع شوند. لذا به منظور حفاظت از روترهای میکروتیک، اکیدا توصیه میگردد سریعا بروزرسانی سیستم عامل و مسدودسازی پورتهای مدیریت تجهیز بر روی اینترنت اجرا گردد.»