پایگاه خبری راه پرداخت دارای مجوز به شماره ۷۴۵۷۲ از وزارت فرهنگ و ارشاد اسلامی و بخشی از «شبکه عصر تراکنش» است. راه پرداخت فعالیت خود را از دوم اردیبهشتماه ۱۳۹۰ شروع کرده و اکنون پرمخاطبترین رسانه ایران در زمینه فناوریهای مالی، بانکداری و پرداخت و استارتآپهای فینتک است.

هشدار بزرگ ابر آروان: حملات گسترده DDoS با سو استفاده از MTProxy های تلگرام

سرویس تلگرام در ۱۰ اردیبهشت ۱۳۹۷ به دستور یک بازپرس بهشکل کامل مسدود شد. یکی از امکانات تلگرام استفاده از الگوریتم رمزنگاری غیرمتقارنی به نام MTProto در راستای رمزنگاری محتوا بود. بعدها تلگرام از سرویسی با نام MTProxy استفاده کرد تا بتواند بهکمک این پروتکل با فیلترینگ ایران مقابله کند.

به گزارش روابط عمومی ابر آروان، نفوذ بسیار بالای تلگرام در ایران باعث شد کاربران بیشماری علاوهبر استفاده از فیلترشکنها به فکر استفاده از MTProxy های رایگان بیفتند. افرادی که بیاطلاع از همهجا امروز تبدیل به باتنتهای یک شبکه بزرگ خرابکاری اینترنتی شدهاند.

ابر آروان با تحلیل حملات گسترده روزهای گذشته به زیرساختهای خود یک نوع حمله کاملا توزیعشده جدید را تشخیص داد. این حملات تفاوتهای اساسی با حملات پیشین داشتند:

- این حملات مستقیما به آدرس IP و پورت ۸۰ سرورهای لبهٔ ابر آروان ارسال شده بودند و اثری از دامنهای خاص در درخواستهای آنها یافت نمیشد.

- ترافیک دریافتی کاملن تصادفی به نظر میرسید. حتی آنتروپی محاسبه شده روی اطلاعات درخواستهای دریافتی تقریباً معادل ۴ بود.

- ترافیک دریافتی در لایه ۷ بود. اما از هیچیک از پروتکلهای معروف این لایه مانند HTTP، HTTPS،FTP و… پیروی نمیکرد.

- حمله کاملا داخلی بود و IP های حملهکننده، در داخل کشور قرار داشتند.

حجم بالای این حملات میتوانست بسیاری از وبسایتها و سامانههای آنلاین را دچار اختلال کند، اما برای ساختار توزیعشده و سامانههای جلوگیری از حملات DDoS ابر آروان مقابله با این حملات کار سختی به نظر نمیرسید، اما تحلیل این حملات به آسانی همیشه نبود.

از دادههای ارسالی نمیشد سرنخی بهدست آورد و نشانیهای درخواستهای ارسالی الگوی مشترکی نداشتند که بتوان از آنها استفاده کرد.

این حمله در روز سهشنبه ۱۴ آبان ساعت ۲۳:۳۶ دقیقه شروع و در روز یکشنبه ۱۹ آبان ساعت ۲۳:۴۶ دقیقه به پایان رسید. اوج این حملات روز چهارشنبه بود که تعداد درخواستهای ارسالی به سمت سرورهای ابر آروان به حدود ۱۰۰ هزار درخواست در ثانیه رسید. اگرچه این حملات در مقابل حملات گستردهای که در ابر آروان با آن مقابله میشود از شدت بسیار بالایی برخوردار نبودند؛ اما همین حملات، امکان از دسترس خارج کردن بیشتر وبسایتهای کشور را دارند. تفاوت مهم دیگر، وجود منشا داخلی این حملات بود که باعث پررنگتر شدن آن میشود.

.

کشف منشا

برای یافتن منشا حملات، فعالیتهای زیادی انجام شد که بسیاری از آنها شکست خوردند. اما در ساعات انتهایی روز شنبه، ابرآروان به حدسی دست یافت؛ شاید ترافیک برای سرویس MTProxy نرمافزار تلگرام باشد!

چند نکته در ترافیک نمونهگیری شده وجود داشت که این حدس را تقویت میکرد:

- ترافیک سرویس MTProxy رمزنگاریشده است و ترافیک رمز شده معمولا رفتاری مانند ترافیک تصادفی دارد. همچنین در پروتکل MTProto این درهمریختگی تصادفی، تشدید نیز میشود.

- متاسفانه با فیلتر شدن تلگرام استفاده از سرویس MTProxy برای دور زدن فیلترینگ، روی این سرویس بسیار شایع شده است که با توزیعشدگی شدید این حمله تطابق داشت.

- ارسال و استفاده از سرویسهای رایگان MTProxy در کانالهای تلگرام امری شایع و ساده است. بهراحتی میتوان با تغییر نشانی IP یکی از این سرورها به نشانی ابر آروان، ترافیک مشابه ایجاد کرد.

- بهدلیل ساختار استفاده از سرویس MTProxy، چند نشانی بهعنوان سرور در اختیار نرمافزار قرار میگیرد که بهوسیله تلگرام بررسی میشوند. این بررسی خودکار میتواند منجر به ایجاد ترافیک بدون اطلاع کاربر شود.

- یک دامین پروکسی میتواند دارای چندین نشانی IP باشد و تلگرام به تمام این IP ها درخواست را ارسال میکند. اگر یکی از این IP ها برای حمله استفاده شود و باقی آنها درست کار کند، کاربر تنها با کندی سرویس پروکسی مواجه و متوجه قطع سرویس نمیشود.

با شبیهسازی سناریوی احتمالی، حدس سرویس MTProxy تقویت شد. ترافیک ایجاد شده به ترافیک دریافتی شباهت زیادی داشت. موضوعی که این شرکت، با بررسی ترافیک نمونهگیری از درستی آن اطمینان پیدا کرد.

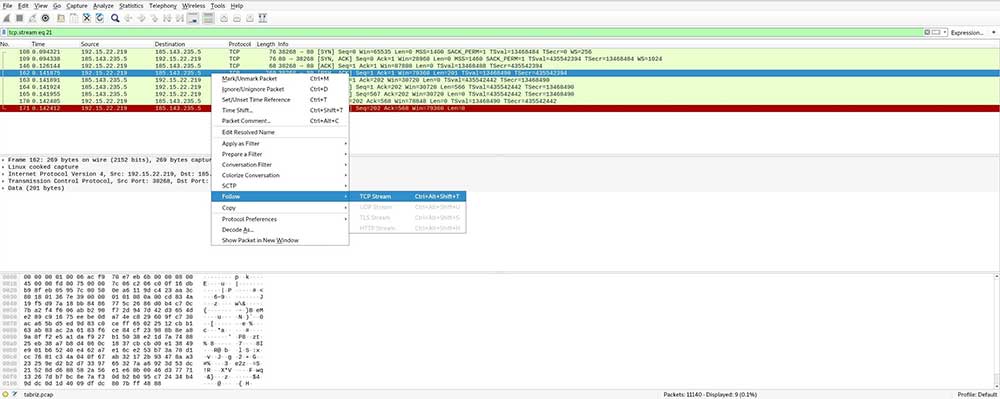

در زیر تصویر یکی از استریمهای TCP کپچر شده در نرمافزار Wireshark آمده که بهشکل hexdump آن را مشاهده میکنید.

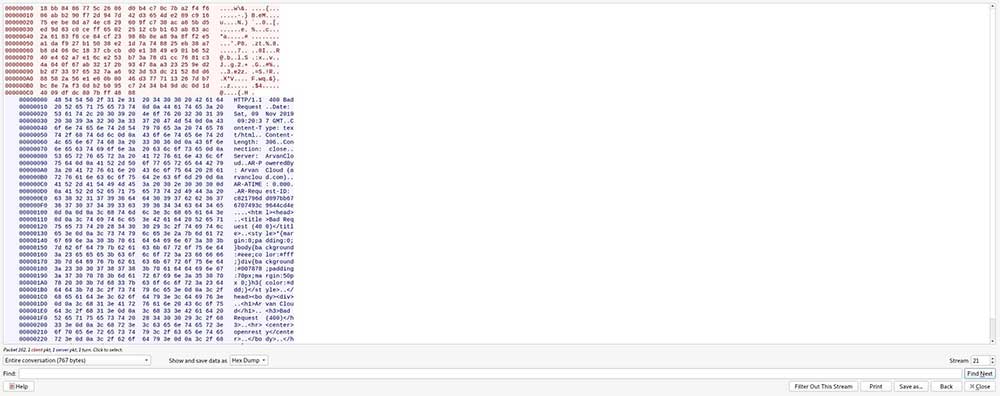

سپس ابرآروان قسمت پیام ارسالی را کپی و براساس پروتکل MTProto جداسازی کرد که در شکل زیر آن را مشاهده میکنید.

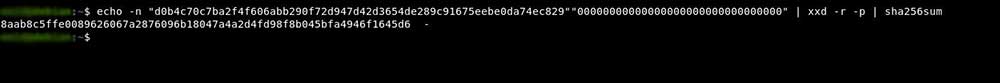

بر اساس پروتکل MTProto، قسمت کلید اولیه از پیام جدا شده را با ترکیبی از secret سرویس MTProxy ساخته شد. اما مقدار secret قابل ارزیابی نبود. ابرآروان با یک حدس هوشمندانه توانست مقدار درست secret را ارزیابی کند. این مقدار 0x00000000000000000000000000000000 بود! با استفاده از این مقدار میشد هش مورد نظر را محاسبه و به عنوان کلید رمزگشایی از آن استفاده کرد.

با استفاده از کلید بهدست آمده و I.V با الگوریتم AES-256bit در مُد CTR، کل پیام رمزگشایی شد. یکی از امضاهای پروتکل MTProto داشتن مقادیر xefefefef یا xeeeeeeee یا xdddddddd در بایت ۵۷ام است که در ترافیک نمونهگیری شده، مشاهده میشود.

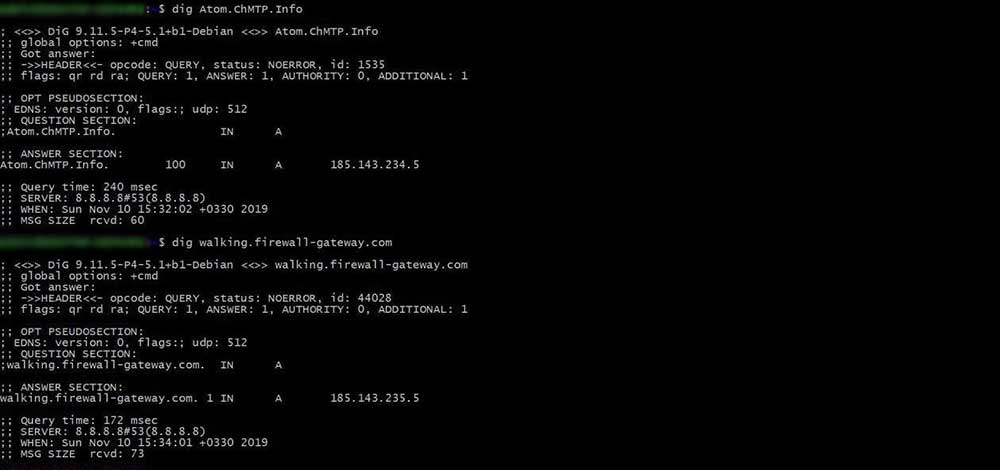

تیم امنیت ابر آروان پس از مطمئن شدن از جنس ترافیک، به کانالهای تلگرامی ارائهدهنده سرویس MTProxy مراجعه کرد. برخی از سرورهای ارائه شده در این کانالها، به نشانی IP ابرآروان resolve میشدند که تعدادی از این نشانیها در فهرست زیر آمده است:

- Atom.ChMTP.Info

- walking.firewall-gateway.com

- ToKhobi.MyFirewall.org

سخن پایانی

در این یادداشت به رخدادی اشاره کردیم که به احتمال زیاد حملهای است که در نوع خود تاکنون گزارش نشده است. این مشکل از فیلتر شدن تلگرام شروع میشود. نبود نگاه چند جانبه نسبت به فناوریهای روز باعث حذف یک پیامرسان با میلیونها مخاطب شد، موضوعی که در مقاطع مختلف با تهدیدات متفاوتی کشور را مواجه کرده است.

رواج بیش از اندازه نسخههای غیر اصل از تلگرام که متهم به سو استفاده از دستگاههای شخصی کاربران ایرانی بودند یکی از این موارد، و اکنون نیز استفاده از MTProxy رایگان و ترویج آن تهدید بزرگ دیگری را در برابر کاربران ایرانی قرار داده است.

در حال حاضر ابر آروان هشدار جدی میدهد که اگر تصمیمات سختی اتخاذ نشود، مدیران کانالهای تلگرامی که اقدام به ترویج MTProxy های رایگان میکنند، دو قدرت بسیار مهم در اختیار خواهند داشت:

- سو استفاده از کاربران بیشمار ایرانی برای DDoS کردن وبسایتهای یا سامانههای حیاتی کشور

- گمراه کردن دستگاههای حاکم بر فضای سایبری و قربانی کردن سرورهای بیگناه با ارسال ترافیک MTProto به این سرورها